Febbraio 25, 2025 Internet e virtual life

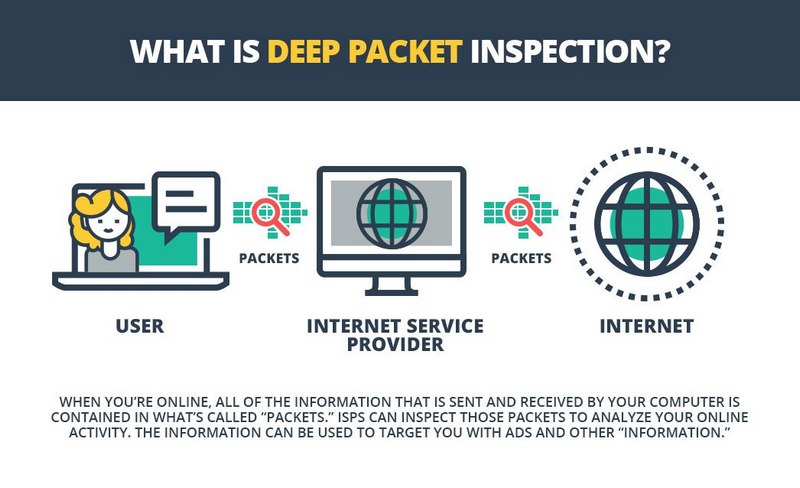

Negli Stati Uniti e nel Regno Unito, la Deep Packet Inspection viene spesso utilizzata per generare pubblicità basata sul comportamento degli abbonati.

In questo modo si realizza il cosiddetto marketing mirato.

Deep Packet Inspection (DPI)

La Deep Packet Inspection (DPI) è una tecnologia che consente di controllare i pacchetti di rete in base al loro contenuto per regolare e filtrare il traffico e accumulare dati statistici.

A differenza dei firewall, la Deep Packet Inspection analizza non solo le intestazioni dei pacchetti, ma anche il loro contenuto, a partire dal secondo livello (collegamento dati) del modello OSI.

La tecnologia DPI consente agli ISP e alle agenzie governative di applicare policy QoS flessibili a diversi tipi di traffico, limitare l’accesso a risorse riservate, rilevare intrusioni nella rete e fermare la diffusione di virus informatici.

L’ispezione approfondita dei pacchetti può prendere decisioni non solo in base al contenuto dei pacchetti, ma anche in base a segnali indiretti inerenti a determinati programmi e protocolli di rete.

A tale scopo, è possibile ricorrere all’analisi statistica (ad esempio, l’analisi statistica della frequenza di occorrenza di determinati simboli, la lunghezza dei pacchetti, ecc.).

Talvolta la Deep Packet Inspection dei pacchetti viene utilizzata per bloccare determinati protocolli, come ad esempio BitTorrent.

La Deep Packet Inspection può aiutare a identificare l’applicazione che ha generato o ricevuto i dati e a reagire di conseguenza.

L’ispezione approfondita dei pacchetti può raccogliere statistiche di connessione dettagliate per ciascun utente.

Inoltre, con l’ausilio della QoS Deep Packet Inspection, è possibile controllare la velocità di trasmissione dei singoli pacchetti e aumentarla o diminuirla a seconda delle esigenze.

Secondo alcuni provider Internet, la Deep Packet Inspection consente di limitare le applicazioni che intasano il canale Internet, modificando le priorità di trasmissione di diversi tipi di dati, ad esempio velocizzando l’apertura delle pagine Internet e riducendo la velocità di download di file di grandi dimensioni.

La Deep Packet Inspection viene talvolta utilizzata nelle grandi aziende per prevenire la perdita accidentale di dati e per proteggere i file interni dall’invio tramite posta elettronica.

Storia

I primi firewall potevano essere implementati in due modi.

Nel primo metodo, il server proxy proteggeva la rete locale interna dall’accesso dal mondo esterno.

Il server proxy verifica che i pacchetti di rete soddisfino i criteri specificati.

Successivamente, li filtra o li inoltra ulteriormente.

Questo metodo è stato tradizionalmente utilizzato per ridurre il rischio che qualcuno possa sfruttare le vulnerabilità del protocollo.

Il secondo metodo prevedeva l’uso di un programma che filtrava i pacchetti di rete in base a una serie di regole.

Tali programmi sono detti firewall di filtraggio.

Un firewall filtrante è in grado di bloccare i pacchetti che non rispettano alcune semplici regole, quali l’indirizzo IP sorgente, l’indirizzo IP destinazione, la porta sorgente e la porta destinazione. Questi filtri di pacchetti sono i firewall più veloci in assoluto, in quanto eseguono pochissimi calcoli.

La semplicità di implementazione consente di realizzare un firewall di questo tipo sotto forma di microcircuito.

Fin dall’inizio, i server proxy sono stati considerati più sicuri dei filtri di pacchetto, in quanto eseguivano un’ispezione dei pacchetti più dettagliata.

L’evoluzione dei firewall basati su proxy ha portato ai primi programmi di ispezione approfondita dei pacchetti.

Sono stati creati per risolvere i problemi di rete, bloccare i virus e proteggere dagli attacchi DoS.

Inizialmente, i computer su cui era installato il Deep Packet Inspection non erano abbastanza potenti da monitorare in tempo reale il traffico Internet di tutti gli utenti.

Dopo qualche tempo, quando è stata introdotta la possibilità di lavorare in tempo reale, i provider Internet hanno iniziato a utilizzare i programmi di Deep Packet Inspection principalmente per organizzare pubblicità mirate e ridurre la congestione della rete.

Oggigiorno, la Deep Packet Inspection può fare molto di più che garantire la sicurezza.

I provider Internet hanno acquisito la capacità di controllare il traffico di tutti i loro clienti.

Disporre di strumenti per bloccare selettivamente il traffico offre agli ISP la possibilità di offrire ulteriori servizi a pagamento e di ricavarne entrate aggiuntive, anche se, in realtà, ciò viola la neutralità della rete.

Attualmente, in alcuni paesi, i fornitori di servizi Internet sono tenuti a effettuare il filtraggio in conformità alla legislazione locale.

I programmi di ispezione approfondita dei pacchetti vengono talvolta utilizzati per rilevare e bloccare il traffico contenente materiale illegale o che viola il copyright, oppure per raccogliere informazioni sui siti Web visitati per la successiva vendita alle reti pubblicitarie.

Di recente, il volume del traffico in transito è aumentato notevolmente.

Sta nuovamente emergendo il problema che i computer non riescono a gestire l’analisi di tutto il traffico in tempo reale o che il costo dei computer è troppo elevato.

Tuttavia, le tecnologie moderne consentono già di creare un’ispezione profonda dei pacchetti completamente funzionale sotto forma di un router speciale.

Identificazione del protocollo del livello di trasporto del modello di rete OSI

Nella struttura del pacchetto del protocollo IPv4, viene allocato un byte speciale che indica il numero del protocollo del livello di trasporto.

Si tratta del decimo byte a partire dall’inizio dell’intestazione del pacchetto IPv4.

Ad esempio, il numero 6 indica TCP e il numero 17 indica UDP ; utilizzando il decimo byte del protocollo IPv4, è possibile identificare i pacchetti con TCP o UDP tra tutti i pacchetti trasmessi.

Nella struttura del pacchetto IPv6 esiste anche un’area speciale che contiene un identificatore di protocollo del livello di trasporto simile.

Questa area è chiamata Intestazione successiva.

Identificazione IP

I dispositivi DPI possono limitare l’accesso agli host o alle risorse in base ai loro indirizzi IP.

Si tratta di un metodo comune, semplice, economico ed efficace per bloccare contenuti proibiti.

Tuttavia, l’indirizzo IP non è sempre l’unico identificatore univoco del server.

In questo caso, potrebbero essere interessati anche i servizi consentiti ospitati sullo stesso indirizzo IP.

Questo metodo è difficile da utilizzare in modo efficace se si utilizza una rete per la distribuzione di contenuti composta da molti indirizzi IP variabili.

In Iran e Cina, l’accesso ai server proxy utilizzati per aggirare i blocchi, inclusi quelli inclusi in Tor, è limitato dall’indirizzo IP.

Identificazione DNS

Uno dei trigger più comuni nel funzionamento del DPI sono le richieste DNS.

Per aprire una pagina web su Internet, qualsiasi utente deve inviare al server DNS il nome di dominio dell’host o della risorsa desiderata.

Tale scambio di pacchetti tra server DNS e client avviene in forma non crittografata tramite il protocollo UDP.

Una caratteristica distintiva del DNS che lo contraddistingue dal resto del traffico è che opera esclusivamente sulla porta 53.

In questo modo, i dispositivi DPI possono rilevare le richieste indirizzate a qualsiasi server DNS pubblico.

Parole chiave

È difficile rilevare il traffico per parole chiave specifiche, poiché il payload è solitamente crittografato (l’eccezione è lo scambio tramite il protocollo http).

Il servizio di destinazione può essere determinato indirettamente dalla stringa di indicazione del nome del server trasmessa come parte della creazione della sessione TLS nel messaggio Client Hello non crittografato.

Identificazione BitTorrent

I client BitTorrent si connettono al tracker tramite il protocollo TCP.

Per rilevare tali pacchetti tra tutto il traffico TCP, è sufficiente verificare che il contenuto dei dati del pacchetto TCP dal secondo byte corrisponda al “protocollo BitTorrent“.

Inoltre, per identificarli, viene effettuata un’analisi della sequenza di pacchetti con le stesse caratteristiche, come Source_IP:port — Destination_IP:port, dimensione del pacchetto, frequenza di apertura di nuove sessioni per unità di tempo, ecc., secondo modelli comportamentali (euristici) corrispondenti a tali applicazioni.

Le interpretazioni dei modelli comportamentali dei protocolli corrispondenti e, quindi, l’accuratezza del rilevamento variano da un produttore all’altro.

Identificazione HTTP

Per identificare il protocollo HTTP, è sufficiente verificare che il pacchetto sia TCP e che il contenuto di questo pacchetto TCP inizi con uno dei seguenti comandi : “GET”, “POST”, “HEAD”, “PUT”, “DELETE”, “CONNECT”, “OPTIONS”, “TRACE”, “PATCH”.

Inoltre, dopo il comando dovrebbe esserci uno spazio e, dopo un po’ di tempo, dovrebbe comparire il testo “HTTP/”.

Se tutto questo viene fatto, allora il pacchetto trasporta una richiesta HTTP.

Identificazione RTSP

Per rilevare i pacchetti RTSP tra tutto il traffico, è sufficiente assicurarsi che il pacchetto sia TCP e che il contenuto di questo pacchetto TCP inizi con uno dei seguenti comandi : “OPTIONS”, “DESCRIBE”, “ANNOUNCE”, “PLAY”, “SETUP”, “GET_PARAMETER”, “SET_PARAMETER”, “TEARDOWN”.

Dopo il comando deve esserci uno spazio. Inoltre, dopo un po’ di tempo, dovrebbe apparire il testo “RTSP/”.

Implementazione QoS

Dal punto di vista operativo, l’operatore può controllare l’utilizzo dei canali connessi tramite DPI a livello di applicazione.

In precedenza, la QoS (Quality of Service) veniva implementata risolvendo esclusivamente i problemi mediante la costruzione di code basate sulla marcatura del traffico con bit di servizio nelle intestazioni IP, 802.1q e MPLS, in cui il traffico con priorità più elevata (vari tipi di VPN, IPTV, SIP, ecc.) veniva evidenziato e gli veniva garantito un determinato tasso di trasferimento in ogni dato momento.

Il traffico di tipo Best Effort, che comprende tutto il traffico Internet degli abbonati domestici (HSI – High Speed Internet), è rimasto praticamente incontrollato, il che ha consentito a Bittorrent di utilizzare tutta la larghezza di banda disponibile, con conseguente degrado delle altre applicazioni web.

Utilizzando i DPI, l’operatore può distribuire il canale tra diverse applicazioni.

Ad esempio, di notte, si può fare in modo che il traffico Bittorrent occupi una larghezza di banda maggiore rispetto al giorno, nelle ore di punta, quando sulla rete c’è molto altro traffico web.

Un’altra misura diffusa tra molti operatori di telefonia mobile è il blocco del traffico Skype e di qualsiasi tipo di telefonia SIP.

Invece di un blocco completo, l’operatore può consentire il funzionamento di questi protocolli, ma a velocità molto bassa, con un corrispondente degrado della qualità del servizio fornito da una specifica applicazione, in modo da costringere l’utente a pagare per i servizi di telefonia tradizionali o per un pacchetto di servizi speciale che consente l’accesso ai servizi VoIP.

Software

Hippie (Hi-Performance Protocol Identification Engine) è un’implementazione open source di Deep Packet Inspection per Linux in linguaggio C.

L7-filter è un’altra implementazione open source di Deep Packet Inspection per Linux, scritta in C, focalizzata sulla classificazione dei dati di livello 7 del modello OSI.

SPID (Statistical Protocol IDentification) è un’altra implementazione open source di Deep Packet Inspection per Windows in C#.

Identifica il protocollo OSI layer 7 tramite l’analisi statistica del traffico.

Utilizzo della Deep Packet Inspection (DPI) nel mondo

Questa tecnica consente di modificare i dati nei pacchetti.

Negli Stati Uniti e nel Regno Unito, la Deep Packet Inspection viene spesso utilizzata per generare pubblicità basata sul comportamento degli abbonati.

In questo modo si realizza il cosiddetto marketing mirato.

I principali operatori di telefonia mobile russi hanno implementato il DPI nel 2009 (Megafon, Huawei), nel 2010 (MTS, Cisco) e nel 2011 (Beeline, Procera).

Tra le altre cose, possono utilizzare la DPI per sopprimere i servizi peer-to-peer e VoIP.

Rostelecom pha introdotto invece la DPI per Internet mobile nel 2014.

La società cipriota iMarker (registrata e operante secondo le leggi della Repubblica di Cipro) offre ai provider Internet l’installazione gratuita di sistemi DPI (Gigamon, Xterica) per indirizzare la pubblicità su Internet dall’inizio del 2010.

Un sistema di questo tipo riceve informazioni su tutti i siti visitati dagli utenti e, sulla base di ciò, può offrire loro pubblicità personalizzata.

Secondo il quotidiano Vedomosti, un sistema del genere è già stato installato da 11 operatori, tra cui 4 filiali regionali di Rostelecom ; il fondatore dell’azienda ha stimato che, alla fine del 2013, la portata totale fosse pari al 12% dell’utenza Internet russa.

Successivamente, iMarker è diventata parte della società americana Phorm, che offre servizi simili ai provider Internet europei.

In Russia, la tendenza all’adozione della Deep Packet Inspection da parte dei provider Internet è legata anche alla legge federale n. 139, che introduce modifiche alla legge “Sulla protezione dei bambini dalle informazioni dannose per la loro salute e il loro sviluppo” (entrata in vigore il 1° novembre 2012).

La maggior parte degli ISP blocca i siti inseriti nella blacklist basandosi esclusivamente sugli indirizzi IP di tali siti.

Tuttavia, alcuni ISP potrebbero bloccare URL specifici se utilizzano la Deep Packet Inspection per analizzare le richieste HTTP.

Applicare la tecnologia DPI alle connessioni crittografate (HTTPS) è difficile.

Uno degli ostacoli all’uso obbligatorio delle tecnologie DPI da parte dei provider russi per bloccare i siti proibiti era rappresentato dall’elevato costo di tali soluzioni, nonché dalla disponibilità di alternative più economiche per il filtraggio tramite indirizzo URL allo scopo di far rispettare la legge.

Gli oppositori dell’uso della Deep Packet Inspection sollevano principalmente i seguenti argomenti : la violazione dei diritti umani, quali il diritto alla privacy e il diritto alla riservatezza della corrispondenza, nonché la non conformità delle implementazioni alle norme sulla privacy.

Inoltre, l’utilizzo dell’ispezione approfondita dei pacchetti per stabilire le priorità del traffico viola la neutralità della rete.

Il 12 maggio 2017, in Azerbaigian, dopo il blocco dei siti di informazione dell’opposizione, tutte le chiamate via Internet sono state completamente bloccate (o limitate al massimo in termini di velocità di accesso ai servizi), compresi i servizi di messaggistica come Skype e WhatsApp.

Allo stesso tempo, il governo della repubblica non ha rilasciato dichiarazioni ufficiali in merito.

A partire dal 27 settembre 2020, a causa dello scoppio della seconda guerra del Karabakh, il “Ministero dei trasporti, delle comunicazioni e delle alte tecnologie dell’Azerbaigian” ha imposto restrizioni all’uso di Internet nel Paese.

Sono state completamente bloccate le piattaforme Facebook, WhatsApp, YouTube, Instagram, TikTok, LinkedIn, Twitter, Zoom e Skype.

Il blocco ha interessato anche i servizi VPN, i servizi bancari online e i siti di media.

Dal 4 ottobre è stato attivamente soppresso il traffico P2P e UDP, il che ha influito sullo scambio di dati tramite i protocolli Bittorrent e VoIP.

Per identificare e bloccare gli indirizzi IP (traffico in entrata/uscita) vengono utilizzati degli algoritmi, motivo per cui all’estero si verificano problemi di instabilità dei server nazionali.

Nel 2018, il governo bielorusso ha acquistato apparecchiature DPI dall’azienda americana Sandvine tramite il fornitore russo Jet Infosystems.

L’attrezzatura è stata utilizzata per bloccare l’accesso a Internet il giorno delle elezioni, il 9 agosto 2020, e successivamente, dopo l’inizio delle proteste.